Le TLS accélère, êtes-vous prêts pour des certificats de 47 jours ?

En 2029, un certificat TLS public ne durera plus qu’environ six semaines. Sans automatisation, le risque de panne liée à un certificat expiré passera de l’exception à la routine.

Pendant des années, renouveler un certificat était une tâche ponctuelle. Demain, ce sera un réflexe industriel — ou une source d’incident.

Le CA/Browser Forum a récemment approuvé que les certificats TLS publics ne pourront plus être valides plus de 47 jours à partir de mars 2029.

C’est un changement majeur dans la manière dont les sites web sécurisent leurs connexions. Cette règle n’est pas une idée à l’étude : elle est déjà officiellement adoptée.

Cela signifie que toutes les organisations qui utilisent des certificats publics — c’est-à-dire pratiquement tous les sites web — doivent anticiper dès maintenant comment elles vont gérer un renouvellement des certificats TLS beaucoup plus fréquent.

Ce qui change (et pourquoi ce n’est pas un détail)

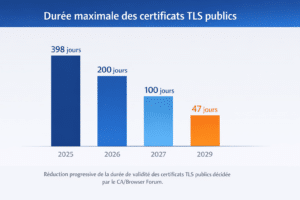

La durée de vie maximale des certificats TLS publics va diminuer progressivement jusqu’à 47 jours en 2029.

Dit comme cela, cela semble simplement « plus court ». En réalité, cela change la nature du sujet : on passe d’une tâche occasionnelle à un rythme régulier, et donc à une problématique de continuité de service.

Quand un renouvellement passe d’un moment « de temps en temps » à un rendez-vous fréquent, le sujet n’est plus seulement technique : il devient opérationnel. Et dans l’opérationnel, ce qui n’est pas industrialisé finit souvent en urgence.

Le calendrier est déjà lancé. La réduction est progressive, avec des jalons clairs :

- Avant le 15 mars 2026 : durée maximale de 398 jours

- 15 mars 2026 : durée maximale 200 jours

- 15 mars 2027 : durée maximale 100 jours

- 15 mars 2029 : durée maximale 47 jours

Cette décision laisse un peu de temps pour se préparer, mais il faut rester vigilant : gérer cela manuellement deviendra rapidement difficile.

Les premiers changements arrivent dès mars 2026, ce qui signifie qu’il est préférable de commencer à se préparer dès maintenant.

Autre point important côté organisation : la période de réutilisation de la Domain Control Validation (DCV) se raccourcit également, jusqu’à 10 jours en 2029, ce qui rend les approches manuelles encore moins réalistes.

Pourquoi réduire la durée : les bénéfices derrière la contrainte

Cette décision poursuit un objectif simple : réduire la fenêtre de risque.

Moins un certificat reste valide longtemps, moins un incident (compromission, erreur, oubli ou mauvaise configuration) peut durer dans le temps.

Prenons un exemple concret. Il y a quelques années, l’algorithme SHA-1 a été déprécié au profit de SHA-2, plus sécurisé.

À l’époque, les certificats avaient souvent une durée de vie très longue, parfois trois ans ou plus.

Cela a entraîné un problème : même après l’apparition de SHA-2, de nombreux certificats continuaient à utiliser SHA-1 pendant plusieurs années, simplement parce qu’ils n’expiraient pas encore.

Des durées de validité plus courtes résolvent efficacement ce type de situation. Elles permettent d’implémenter automatiquement de nouveaux standards de sécurité lors des renouvellements.

Plus largement, des certificats à durée de vie courte poussent l’écosystème à adopter de meilleures pratiques :

- rotation plus fréquente

- inventaires plus fiables

- capacité d’évolution plus rapide

On peut citer 3 avantages à cette évolution :

- Réduit le risque d’attaque : Un certificat oublié, expiré ou valable trop longtemps peut devenir une porte d’entrée facile pour des cybercriminels. Comme beaucoup d’experts le reconnaissant, chaque identifiant de machine non surveillé représente un point faible potentiel. En raccourcissant la durée de vie des certificats, on est obligé de les vérifier plus souvent, ce qui limite les zones non contrôlées et renforce la sécurité globale.

- Facilite le respect des règles et des audits : Le renouvellement régulier des certificats facilite la démonstration de conformité et la préparation des audits aux normes de sécurité comme NIST, ISO 27001 ou PCI-DSS. Résultat : moins de risques d’échecs lors des audits et moins d’amendes ou de sanctions.

- Encourage l’automatisation : Avec des certificats qui expirent plus vite, il devient plus difficile de tout gérer à la main. L’automatisation permet d’éviter les oublis, les expirations inattendues et les erreurs de gestion (humaine).

Le vrai sujet : le risque d’oubli devient un risque récurrent

- interruption de service

- intervention en urgence

- impact sur l’image

- perte de confiance des utilisateurs.

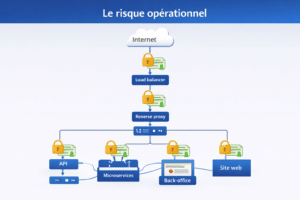

- sites web

- API

- portails internes

- reverse proxies

- load balancers

- environnements de production

- environnements de préproduction

La liste est souvent plus longue que prévu.

Posez-vous ces questions très concrètes :

- Savez-vous combien de certificats publics exposés sur Internet vous avez ?

- Qui est responsable de chacun d’eux ?

- Disposez-vous d’une vision centralisée des expirations à venir ?

- Que se passe-t-il si « la personne qui sait » est absente ?

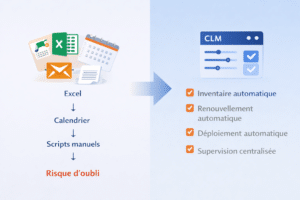

- un tableur Excel

- des rappels calendaires

- ou des procédures manuelles

alors la réduction à 47 jours va mécaniquement augmenter la pression.

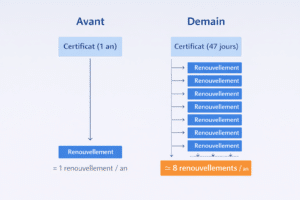

Passer à des certificats valides 47 jours multiplie par environ 8 le nombre de renouvellements à gérer chaque année.

Dans ces conditions, les approches manuelles deviennent rapidement intenables.

L’automatisation n’est pas un gadget : c’est une ceinture de sécurité

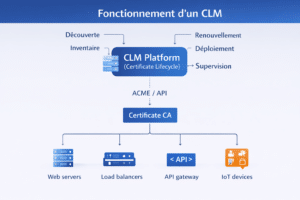

Heureusement, il existe des solutions de Certificate Lifecycle Management (CLM) qui transforment la gestion des certificats en un processus piloté plutôt qu’en une suite d’actions manuelles.

Le principe : automatiser ce qui doit l’être pour réduire le risque d’oubli et sécuriser la disponibilité.

Un CLM agit comme une tour de contrôle pour :

- donner de la visibilité (inventaire et découverte des certificats oubliés)

- anticiper (alertes pertinentes et priorisation)

- renouveler et déployer de façon répétable

- tracer les opérations pour l’audit et la conformité.

L’objectif est simple : éviter l’urgence et rendre la gestion des certificats aussi industrielle que vos mises en production.

Les protocoles d’automatisation

Les plateformes CLM s’appuient sur plusieurs protocoles standards largement utilisés :

- ACME : la référence pour automatiser l’obtention et le renouvellement des certificats TLS publics.

- SCEP : très répandu dans les environnements réseau et les solutions MDM.

- EST, CMP/CMPv2 ou API cloud : utilisés selon les contextes pour couvrir les environnements IoT, les infrastructures réseau ou les PKI internes.

L’objectif n’est pas de connaître ces protocoles par cœur, mais de comprendre qu’un CLM agit comme un chef d’orchestre capable de parler le bon langage selon le contexte.

Pourquoi commencer maintenant ?

Comme évoqué précédemment, le calendrier commence avant 2029. La réduction est progressive et débute dès mars 2026. Avec des certificats valides 47 jours, on passe à environ 8 renouvellements par an et par certificat.

Ce n’est plus une tâche ponctuelle : c’est une activité continue.

Et c’est précisément pour cela que de nombreux experts soulignent une réalité simple : À ce rythme, le manuel devient mécaniquement une source d’incidents.

Attendre 2028 reviendrait à démarrer le projet alors que la cadence aura déjà fortement augmenté, avec beaucoup moins de marge de manœuvre.

Un projet CLM ne se met pas en place en une semaine.

Avant même d’automatiser, il faut généralement :

- identifier les certificats réellement en service

- cartographier les points de déploiement

- clarifier les responsabilités

- tester les renouvellements et les déploiements.

Il faut aussi choisir une solution adaptée à votre contexte :

- certificats publics uniquement ou également internes

- environnements cloud ou on-premise

- présence d’équipements réseau, IoT ou MDM

- PKI interne.

Le bon réflexe est de sélectionner une solution capable de couvrir ces usages puis de l’intégrer progressivement, en commençant par les environnements les plus critiques.

Conclusion

La réduction de la durée de vie des certificats TLS n’est pas seulement un changement technique : c’est une transformation opérationnelle.

Les organisations qui anticipent dès aujourd’hui peuvent transformer cette contrainte en opportunité d’industrialisation et de réduction du risque.

Celles qui attendront risquent de découvrir trop tard que la gestion manuelle des certificats ne tient plus à l’échelle.

Formind vous accompagne dans l’industrialisation de la gestion des certificats TLS.

Nos équipes interviennent sur les sujets de Certificate Lifecycle Management (CLM), automatisation, gouvernance et réduction des risques liés aux certificats exposés sur Internet.

L’objectif : anticiper la réduction de validité jusqu’à 47 jours et mettre en place une gestion centralisée, automatisée et auditable : inventaire, renouvellement, déploiement et supervision.

Sources :

Preparing for 47-Day SSL/TLS Certificates: What You Need to Know

https://www.bleepingcomputer.com/news/security/ssl-tls-certificate-lifespans-reduced-to-47-days-by-2029/

Ballot SC081v3: Introduce Schedule of Reducing Validity and Data Reuse Periods | CA/Browser Forum