L’attribution automatique de droits

L’attribution automatique de droits

Que nous parlions d’arrivée, de mutation, d’internalisation-externalisation, de réembauche ou de départ de collaborateurs, toutes ces phases du cycle de vie d’une identité mobilisent un grand nombre d’acteurs et nécessitent un recalcul constant de leurs habilitations, surtout celles permettant un accès à des données sensibles. Ces accès aux applications du système d’information sont dépendants d’un certain nombre d’attributs de l’identité à l’exemple de la date de début de contrat, du type de contrat, du type de poste, de la fonction, ou de la localité ; et si ces accès ne sont pas traités de façon optimale, cela augmente le temps d’onboarding et offboarding d’une identité et expose l’entreprise à une surface d’attaque plus élargie.

« Les risques informatiques et métiers liés à une attribution non dynamique de rôles »

Une attribution manuelle et non dynamique de rôles provoque un certain nombre de complexités :

- Une exécution de tâches manuelles très souvent répétitive des workflows d’attribution et de suppression via un outil de type ITSM ou via un courriel le plus souvent

- La perte de productivité à l’arrivée et en cas de mutation interne

- Une régulation et une correction longue et fastidieuse ce qui ne permet pas la visibilité sure « qui a accès à quoi », ce qui occasionne la non-fiabilité des rôles attribués

- Une révocation des accès plus longue et souvent inexistante

- L’apparition de comptes dormants et la non-libération de licences et le coût associé

- Des gestionnaires des habilitations qui n’ont pas le moyen de maîtriser leur périmètre

- Un suivi lacunaire en cas d’augmentation de la complexité du modèle de rôle

- Le risque de cumul de droits incompatibles ce qui augmente les failles de sécurité, les cas d’erreurs et de fraude

- Un manque d’agilité dans ces process manuels, ce qui ne facilite pas la collaboration entre les responsables métier et les responsables informatique.

- Une augmentation du taux d’erreurs, d’oubli et des coûts que tout cela induit

- De façon générale une perte de temps, de vitesse et de productivité conséquente et moins de temps pour le métier sur des actions stratégiques.

Les Forces d’un Moteur IAM : L’Automatisation au Cœur de la Gestion des Accès

L’un des avantages majeurs d’une solution IAM (Identity and Access Management) est l’automatisation de l’attribution des droits d’accès. Cette automatisation permet de réduire significativement le nombre d’activités manuelles dans les workflows de demande d’habilitation. Sans cette gestion moderne et dynamique des identités et des accès, qui repose sur un recalcul continu, de nombreuses tâches seraient effectuées manuellement, avec toutes les conséquences d’erreurs et de lenteur que cela implique.

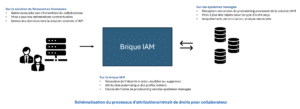

Processus de Gestion des Comptes Collaborateurs

Lorsqu’un collaborateur change de poste ou qu’une entreprise connaît une croissance, les processus de création, modification, et suppression de comptes suivent un schéma généralement bien défini. Tout commence par une action dans le logiciel RH central, qui synchronise la fiche d’identité avec le module IAM. Ce dernier provisionne ensuite automatiquement les droits associés dans les annuaires managés de l’entreprise.

L’IAM vise à automatiser un maximum d’actions répétitives, telles que la création de rôles, profils métiers, et comptes techniques, lors de l’arrivée d’un nouveau collaborateur. Cela réduit les étapes de validation, surtout pour les ressources non-sensibles, accélérant ainsi l’attribution des habilitations.

Cartographie des Systèmes : Un Pré-requis pour une Gestion Optimisée des Accès

Pour une attribution rapide et sécurisée des droits d’accès, il est essentiel de disposer d’une cartographie complète de l’organisation et des systèmes managés. Cette cartographie permet de prendre des décisions éclairées qui respectent les exigences de sécurité. Avec une vision claire, l’entreprise peut établir un catalogue fiable des droits disponibles et des règles d’attribution des ressources.

Netwrix Usercube : Une Solution IAM Puissante et Flexible

Usercube de Netwrix est une solution de gestion des identités et des accès (IAM) qui propose des stratégies d’attribution dynamique, adaptées aux besoins métiers. Elle couvre l’ensemble du cycle de vie des collaborateurs, de l’onboarding à l’offboarding, en facilitant l’attribution automatique des droits d’accès.

Fonctionnalités Clés de Netwrix Usercube

Netwrix Usercube offre des fonctionnalités essentielles pour accompagner l’entreprise dans l’amélioration continue de ses pratiques IAM. Parmi celles-ci :

- Suivi des identités et des droits attribués : Gestion fluide des mouvements des collaborateurs internes et externes.

- Catalogue de droits : Suivi des demandes d’habilitation via un catalogue exhaustif.

- Gestion des écarts : Identification et correction des écarts grâce à des campagnes de certification assistées par Machine Learning.

- Provisioning automatique : Gestion automatique ou manuelle des systèmes d’information (SI), selon la maturité du projet IGA, avec un nombre croissant d’applications gérées par IA.

- Rôle mining : Enrichissement des règles d’attribution de droits via l’analyse des rôles existants, grâce à des algorithmes de Machine Learning.

Une Architecture Technique Innovante et Flexible

Netwrix Usercube repose sur une architecture technique unique, totalement configurable sans développement spécifique (LowCode, NoCode). Cela permet de proposer la solution sous forme de SaaS multi-tenant, où chaque client peut configurer son propre modèle de données, workflows et politiques d’accès, tout en utilisant une seule instance partagée.

De plus, Usercube est la seule solution du marché identique en version SaaS et OnPremises, permettant une transition fluide entre ces deux modèles et offrant une réversibilité sans égal.

Attribution Automatique des Droits : Un Système de Rôles Efficace

L’attribution automatique des droits dans Netwrix Usercube repose sur deux types de rôles complémentaires :

- Rôles simples (ou rôles applicatifs) : Ils représentent des droits fonctionnels, comme « validation des demandes d’achat ».

- Rôles composés (ou rôles métiers) : Ce sont des regroupements de rôles simples qui matérialisent un rôle métier, tel que « responsable magasin ».

Les droits sont demandés et attribués sur la base de ces rôles. Chaque rôle simple est associé aux ressources techniques nécessaires pour réaliser les actions associées (ex. : compte Active Directory, accès SharePoint, profil applicatif).

Une fois les rôles simples attribués à une identité, le système calcule automatiquement les ressources techniques nécessaires. Ces ressources sont ensuite provisionnées ou dé-provisionnées automatiquement via des connecteurs.

Optimisation par l’IA et le Machine Learning

Grâce à l’utilisation de l’Intelligence Artificielle et du Machine Learning, reposant sur des algorithmes de calcul permettant la corrélation d’identités humaines et non-humaines avec des comptes techniques, Netwrix Usercube modernise la gestion des écarts en détectant des anomalies telles que les comptes dormants, les comptes non-affectés ou encore les comptes orphelins. Cette approche facilite la définition du catalogue de rôles et renforce la sécurité globale de l’entreprise.

Article rédigé par : Marissa Divassa, Consultante – Formind et Anthony Moillic, Field CISO EMEA & APAC – Netwrix