Authentification forte : le boom du MFA

L’essor de l’authentification forte dans le paysage numérique actuel

Un mot de passe volé. C’est tout ce qu’il a fallu pour qu’une PME lyonnaise perde 47 000 euros en trois jours l’an dernier. Le directeur financier avait pourtant choisi un mot de passe « solide » : douze caractères, des chiffres, des symboles. Mais un simple email de phishing a suffi. Cette histoire, je l’entends désormais chaque semaine. Et elle illustre parfaitement pourquoi l’authentification forte connaît une croissance explosive : les mots de passe seuls ne protègent plus rien.

Le boom du MFA n’est pas un effet de mode. C’est une réponse directe à une réalité statistique terrifiante : 81% des violations de données impliquent des identifiants compromis selon le rapport Verizon 2023. Les entreprises françaises l’ont compris, parfois après une attaque douloureuse. L’authentification multi-facteurs est passée du statut d’option technique réservée aux paranoïaques à celui de standard incontournable pour toute organisation sérieuse.

Comprendre les limites du mot de passe traditionnel

Le mot de passe est une technologie des années 1960. Soixante ans plus tard, nous l’utilisons encore comme principale barrière de sécurité. C’est absurde quand on y réfléchit. Les utilisateurs créent des mots de passe faibles, les réutilisent partout, les notent sur des post-it. Une étude NordPass révèle que « 123456 » reste parmi les mots de passe les plus utilisés en France en 2024.

Même un mot de passe complexe ne résiste pas aux attaques modernes. Les bases de données volées circulent sur le dark web, permettant aux attaquants de tester des millions de combinaisons en quelques heures. Le credential stuffing, qui consiste à tester des identifiants volés sur d’autres services, fonctionne dans 0,1% à 2% des cas. Ça paraît faible, mais sur des millions de tentatives, c’est dévastateur.

La définition de l’authentification multi-facteurs (MFA)

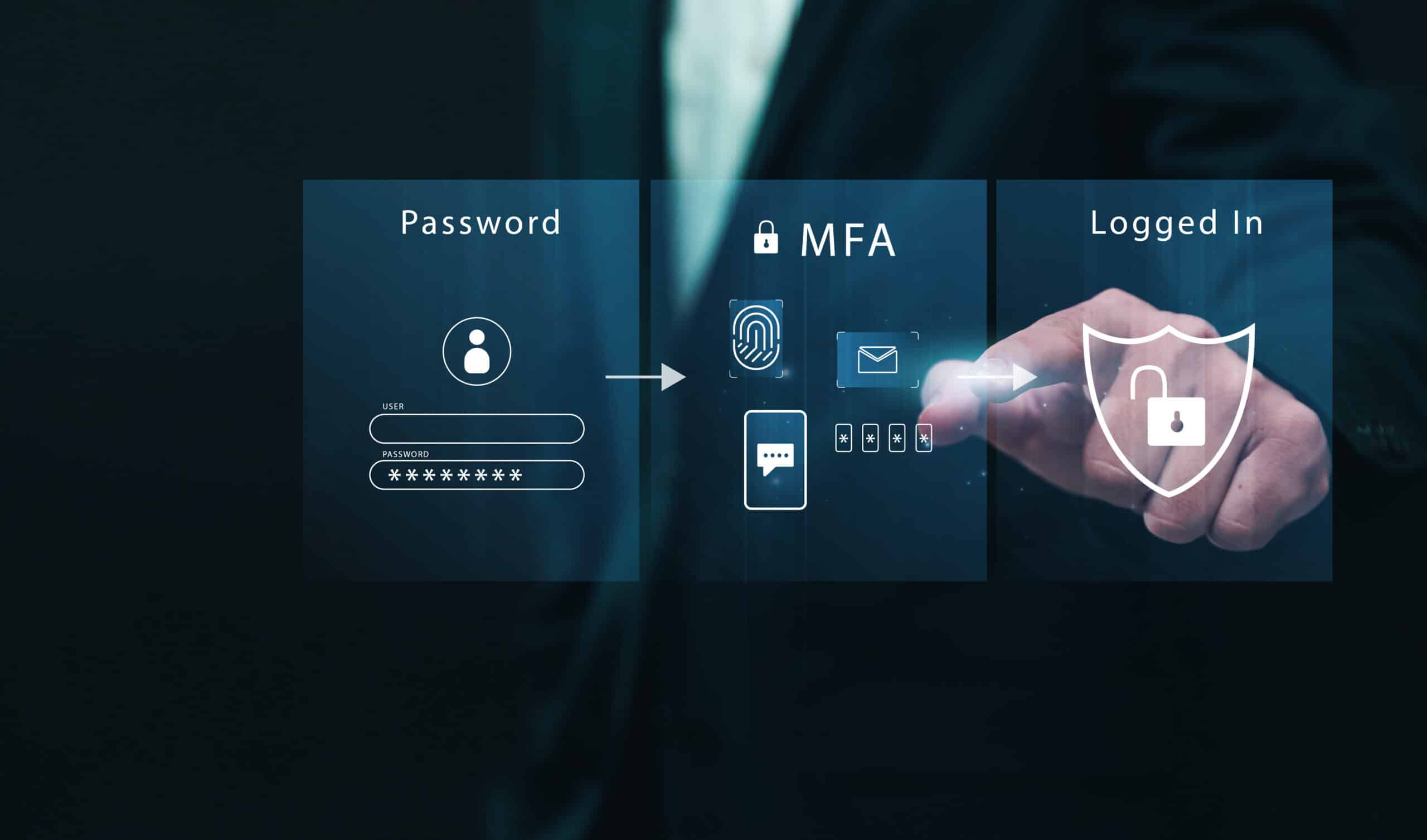

L’authentification multi-facteurs repose sur un principe simple : prouver son identité en combinant plusieurs éléments de nature différente. Un mot de passe seul, c’est un facteur. Ajoutez un code envoyé sur votre téléphone, vous en avez deux. Exigez aussi une empreinte digitale, vous passez à trois.

La force du MFA réside dans cette combinaison. Un attaquant qui vole votre mot de passe se retrouve bloqué sans accès à votre téléphone. Celui qui intercepte un code SMS ne peut rien faire sans connaître votre mot de passe. Chaque facteur supplémentaire multiplie exponentiellement la difficulté d’intrusion.

Les différents piliers de l’authentification multi-facteurs

Facteurs de connaissance, de possession et d’inhérence

La CNIL classe les facteurs d’authentification en trois catégories distinctes. Les facteurs de connaissance correspondent à ce que vous savez : mot de passe, code PIN, réponse à une question secrète. Les facteurs de possession désignent ce que vous avez : smartphone, carte à puce, clé USB de sécurité. Les facteurs d’inhérence représentent ce que vous êtes : empreinte digitale, reconnaissance faciale, scan rétinien.

Une authentification forte exige des facteurs de catégories différentes. Combiner deux secrets de même nature (comme un mot de passe et un code PIN) ne constitue pas du MFA, bien que l’on puisse avoir l’impression d’utiliser deux facteurs distincts. La diversité des catégories est ce qui garantit qu’une seule méthode d’attaque ne suffit pas à tout compromettre

Certains systèmes avancés ajoutent un quatrième type : les facteurs contextuels. Ils analysent votre localisation, l’heure de connexion, votre appareil habituel. Une connexion depuis un nouveau pays à 3h du matin déclenche automatiquement des vérifications supplémentaires.

La double authentification (2FA) vs MFA : quelles différences ?

La confusion entre 2FA et MFA est fréquente, y compris chez les professionnels IT. La double authentification désigne spécifiquement l’utilisation de deux facteurs. Le MFA englobe deux facteurs ou plus. Techniquement, tout 2FA est du MFA, mais tout MFA n’est pas limité à deux facteurs.

En pratique, la plupart des déploiements actuels utilisent deux facteurs. C’est un compromis entre sécurité et praticité. Les environnements hautement sensibles, comme les infrastructures critiques ou les accès administrateurs, exigent parfois trois facteurs. Le secteur bancaire français impose d’ailleurs une authentification forte à deux facteurs minimum pour les paiements en ligne depuis la directive DSP2.

Pourquoi le MFA est devenu un standard de la cybersécurité ?

Protection contre le phishing et le vol d’identifiants

Le phishing représente 36% des violations de données selon IBM. Ces attaques fonctionnent parce qu’elles exploitent la psychologie humaine, pas les failles techniques. Un email convaincant, un faux site bien imité, et l’utilisateur livre ses identifiants sans se méfier.

L’authentification multi-facteurs neutralise largement cette menace. Même si un employé saisit ses identifiants sur un site frauduleux, l’attaquant ne peut pas se connecter sans le second facteur. Microsoft affirme que le MFA bloque 99,9% des attaques automatisées sur les comptes. Google a constaté une réduction de 100% des prises de contrôle de comptes chez les employés utilisant des clés de sécurité physiques.

Les attaquants s’adaptent, évidemment. Des techniques comme le « MFA fatigue » bombardent les utilisateurs de notifications jusqu’à ce qu’ils approuvent par lassitude. Mais ces attaques sophistiquées demandent plus de ressources et ciblent des victimes spécifiques.

Conformité réglementaire et exigences des assurances

Le RGPD exige des mesures de sécurité « appropriées » sans préciser lesquelles. Mais les autorités de contrôle considèrent désormais le MFA comme un minimum pour les accès sensibles. La CNIL a sanctionné plusieurs entreprises françaises dont les systèmes manquaient de protections élémentaires après des fuites de données.

Les assureurs cyber ont durci leurs conditions. Obtenir une police d’assurance cybersécurité sans MFA déployé devient quasi impossible. Les primes augmentent significativement pour les organisations qui n’ont pas implémenté cette protection. Certains assureurs refusent même de couvrir les incidents liés à des comptes non protégés par authentification forte.

Les technologies qui boostent l’adoption du MFA

Applications d’authentification et notifications push

Les SMS comme second facteur perdent du terrain. Leur vulnérabilité au SIM swapping et à l’interception est documentée. Les applications d’authentification comme Microsoft Authenticator, Google Authenticator ou Authy génèrent des codes temporaires directement sur l’appareil, sans transmission réseau interceptable.

Les notifications push simplifient encore l’expérience. Au lieu de recopier un code à six chiffres, l’utilisateur approuve d’un tap sur son téléphone. Cette fluidité favorise l’adoption. Les entreprises qui passent des SMS aux notifications push constatent généralement une meilleure acceptation par les utilisateurs et moins d’appels au support technique.

Les codes TOTP (Time-based One-Time Password) fonctionnent même hors ligne. C’est crucial pour les collaborateurs en déplacement ou dans des zones à couverture réseau limitée. L’algorithme génère le même code sur l’application et le serveur grâce à un secret partagé et l’heure actuelle.

Biométrie et clés de sécurité physiques (FIDO2)

La biométrie transforme l’authentification en geste naturel. Déverrouiller son téléphone avec son visage ou son empreinte est devenu banal. Les entreprises étendent cette approche aux applications professionnelles. Windows Hello permet de se connecter à son poste par reconnaissance faciale, éliminant le mot de passe du quotidien.

Les clés de sécurité FIDO2, comme les YubiKey, offrent le niveau de protection le plus élevé actuellement disponible. Ces petits dispositifs USB ou NFC résistent au phishing par conception : ils vérifient cryptographiquement le site avant de répondre. Un faux site ne peut pas tromper une clé FIDO2, contrairement à un humain pressé.

Le standard FIDO2 gagne du terrain rapidement. Apple, Google et Microsoft l’ont adopté pour leurs services. Les passkeys, basées sur cette technologie, promettent de remplacer définitivement les mots de passe dans les années à venir.

Défis de mise en œuvre et futur de la sécurité informatique

Équilibrer l’expérience utilisateur et le niveau de sécurité

Chaque friction supplémentaire génère de la résistance. Les utilisateurs contournent les mesures de sécurité qu’ils jugent trop contraignantes. J’ai vu des équipes partager des comptes pour éviter des authentifications répétées. Le déploiement du MFA échoue souvent non pas techniquement, mais humainement.

L’authentification adaptative résout partiellement ce dilemme. Elle évalue le risque de chaque connexion et ajuste les exigences. Connexion habituelle depuis le bureau ? Le mot de passe suffit. Nouvel appareil dans un autre pays ? Vérification complète obligatoire. Cette approche réduit les frictions pour les situations courantes tout en renforçant la protection quand c’est nécessaire.

La formation reste indispensable. Les utilisateurs qui comprennent pourquoi on leur demande un effort supplémentaire l’acceptent mieux. Expliquer qu’une minute de vérification peut éviter des semaines de crise change les perspectives.

Vers le Passwordless : l’évolution ultime du MFA

Le mot de passe disparaîtra. Pas demain, mais la tendance est irréversible. Les passkeys permettent déjà de se connecter à de nombreux services sans jamais saisir de mot de passe. Votre appareil stocke une clé cryptographique, votre empreinte ou votre visage la déverrouille, et l’authentification se fait automatiquement.

Cette évolution représente l’aboutissement logique de l’authentification forte. Plutôt que d’ajouter des couches sur un mot de passe fragile, on élimine le maillon faible. L’expérience utilisateur s’améliore tandis que la sécurité se renforce : situation rare où tout le monde gagne.

Les organisations qui déploient le MFA aujourd’hui préparent cette transition. Les infrastructures compatibles FIDO2 accueilleront naturellement les passkeys. Investir dans l’authentification forte maintenant, c’est construire les fondations de la sécurité de demain. Ne pas le faire, c’est accumuler une dette technique qui coûtera bien plus cher à rembourser après une attaque.

Formind vous accompagne dans la mise en œuvre de solutions Identity & Access Management adaptées à vos enjeux.

Il n’existe pas de solution universelle : chaque organisation possède ses spécificités, son contexte, ses contraintes et ses objectifs. C’est pourquoi nos experts analysent précisément votre environnement afin de concevoir et déployer la solution la plus pertinente pour votre structure.

Nos équipes interviennent sur l’ensemble des volets liés à l’IAM : gouvernance des identités, gestion des accès, maîtrise des risques et conformité réglementaire. Nous vous accompagnons dans l’intégration de solutions reconnues du marché afin de sécuriser durablement les accès à votre système d’information et répondre aux exigences normatives et réglementaires.

Grâce à une approche sur mesure, nous renforçons la sécurité de votre organisation tout en garantissant l’alignement avec les standards et obligations en vigueur.

Pour découvrir comment Formind peut renforcer la sécurité de votre organisation, contactez nos experts.